اكتشف باحثون كوريون للتو نوعًا من الهجوم الذي يستهدف محركات أقراص الحالة الصلبة (SSD). تعمل البرامج الضارة في منطقة غير معتادة من القرص، ولا يمكن اكتشافها بواسطة برامج مكافحة الفيروسات والحلول الأمنية الأخرى.

ليس سرا:البرمجيات الخبيثةقادرة على الاختباء من أعين برامج الكشف خلال الأيام الأولى بعد نشرها لأول مرة، مثلMosaicloader الذي لم يتم اكتشافه بواسطة Windows Defender. لكن القليل منهم يتمكن من التسلل عبر الشقوق على المدى الطويل. لكن مجموعة كورية من خبراء الأمن تمكنت من تطوير نوع جديد تمامًا من الهجمات التي يمكن أن تمنح شركات مكافحة الفيروسات فرصة للفوز بأموالها.

يستغل الهجوم المعني ثغرة تم اكتشافها فيمحركات أقراص SSD من ماركة Micron تستخدم تقنية Flex سعة. والكثير منهم يفعلون ذلك، خاصة وأن هذه التقنية تُعرف أيضًا باسم آخر حسب الشركة المصنعة. وفي النهاية، من المرجح أن ينتشر الهجوم الذي اكتشفه الباحثون الكوريون إلى جميع نماذج SSD دون أي تمييز.

يستهدف الهجوم محركات أقراص SSD التي تستخدم تقنية Flex سعة

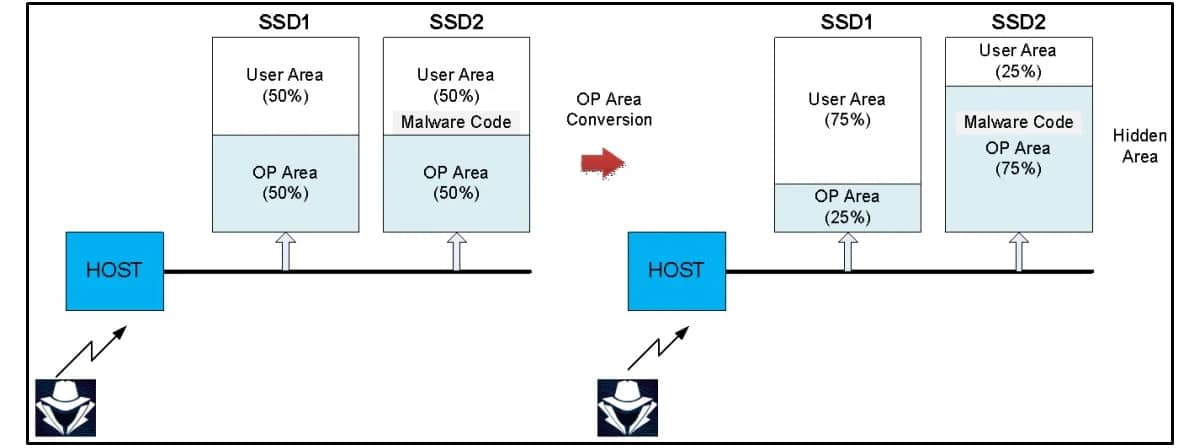

تم إطلاقها في عام 2016 باستخدام Micron 5100، وقد أثبتت تقنية Flex سعة اليوم أنها مفيدة بقدر ما هي منتشرة على نطاق واسع. والغرض منه هو ضبط مساحة التخزين الأولية اللازمة لقراءة البيانات وكتابتها تلقائيًا.وبالتالي، تقوم Flex سعة بإنشاء مساحة عازلة تسمى Over Provisioning، والتي يمكنها استخدام ما يصل إلى 25% من إجمالي سعة SSD. إذا كان نظامًا ديناميكيًا (ليس المقصود من البيانات أن تستمر على القرص)، فإنه قبل كل شيء يسمح بتقديم أداء أفضل لـ SSD. ولكن قبل كل شيء، بحكم طبيعتها،هذه المنطقة غير مرئية تمامًا لنظام التشغيل والتطبيقات.

إقرأ أيضاً:Windows - تهدد البرامج الضارة Bizarro بنهب حسابك المصرفي

وفقًا لخبراء من جامعة كوريا في سيول، من الممكن حقن البيانات بين منطقة تخزين SSD وتلك المخصصة للتوفير الزائد. ومن الآن فصاعدًا، سيتمكن المتسلل من استغلال هذه المساحة بالشكل الذي يراه مناسبًا، والتحكم في حجمها عبر مدير البرامج الثابتة. وبالتالي، يمكنه استرداد البيانات التي لم يتم مسحها (يفضل العديد من الشركات المصنعة عدم مسح مساحة التوفير الزائد باستمرار من أجل توفير موارد الأجهزة). ويوضح الباحثون أن القراصنة يمكن أن يفعلوا ذلكالعثور على البيانات التي لم يتم حذفها لأكثر من ستة أشهر. ولكن قبل كل شيء، يمكن للهاكر أيضًاإخفاء أي نوع من التعليمات البرمجية الضارة في هذه المنطقة، دون أي برامج حماية مزعجة له.

يقترح خبراء الأمن أن تقوم الشركات المصنعة بتطوير خوارزمية تقوم بمسح البيانات بشكل موجز، بحيث لا تتضاءل موارد النظام مع كل عملية حذف. كما أنها توفر تحليل معدل البيانات المرسلة في منطقة التوفير الزائد.

علماً أن الهجوم الذي طوره باحثون كوريون مخصص حصرياً لتقنية Flex Capacity. ولذلك، يبدو أن محركات أقراص Micron SSD فقط هي التي تتأثر حاليًا. لكن الإفراط في التزويد موجود بالفعل بين العلامات التجارية المتنافسة، ولا سيما لدى شركة Crucial، عملاق SSD. من المحتمل أن تكون البرامج الضارة قادرة على إصابة تقنيات مشابهة لـ Flex سعة في المستقبل القريب.

مصدر :الكمبيوتر النائم

اسأل عن أحدث لدينا!

Galaxy S25: بدون مغناطيس، ولكن شحن لاسلكي أسرع؟

يجب أن تكون هواتف Galaxy S25 متوافقة مع Qi2 وتوفر سرعة شحن تصل إلى 25 واط. لكنها لن تكون مجهزة أصلاً بمغناطيس للاستفادة من الوظائف المغناطيسية. يبدو أن مشكلة الشحن اللاسلكي لجهاز Galaxy S25…

سامسونج جالاكسي اس

Elon Musk يؤكد Xmail، ويستعد لتوديع Gmail (أو لا)

لقد قطع لنا إيلون موسك للتو وعدًا جديدًا من خلال خدمة Xmail، وهي خدمة البريد الإلكتروني المتوقعة في عام 2025. وبتقديمها كبديل مبسط وحديث، فإنها يمكن أن تهز عمالقة مثل Gmail أو Outlook. إيلون ماسك يواصل استراتيجيته..

الشبكات الاجتماعية

تهاجم الدوري الإسباني "قراصنة" P2P، لكن أولئك الذين يبثون عبر الإنترنت لا يخاطرون بأي شيء

قررت رابطة الدوري الإسباني لكرة القدم المحترفة La Liga، استهداف مشاهدي البث المقرصنة. لكن كن حذرًا، فالمؤسسة تستهدف في الواقع فئة محددة جدًا من المستخدمين. في الحرب ضد تيارات IPTV المقرصنة، ممثلو الشركات الكبرى…

البث التلفزيوني عبر الانترنت

"Hey Google" محكوم عليها بالاختفاء عند الاتصال بالمساعد، وهنا بديلها

مع ظهور برج الجوزاء، قد لا تستمر عبارة "Hey Google" لفترة طويلة في الاتصال بالمساعد الموجود على هاتفك الذكي الذي يعمل بنظام Android. لسنوات عديدة، سمحت لك عبارة "Hey Google" باستدعاء المساعد على هاتفك الذكي الذي يعمل بنظام Android. يتم تحديد هذه الكلمة الرئيسية من خلال ...

التطبيقات

Jabra Elite 8 Active: سماعات إلغاء الضوضاء أصبحت بأقل سعر لها قبل عيد الميلاد

أصبحت سماعات جابرا ميسورة التكلفة أكثر فأكثر على أمازون. تحسبًا لعطلة عيد الميلاد، يبلغ سعر Jabra Elite 8 Active أقل من 120 يورو بفضل خصم رائع يصل إلى 50٪ تقريبًا. انقر…

خطط بونس

مراجعة Sony Bravia 7: إنه يقوم بالأساسيات، لكنه يقوم بذلك بشكل جيد!

في عام 2024، قامت سوني بتبسيط كتالوج Bravia الخاص بها بثلاثة مراجع جديدة فقط، بما في ذلك Bravia 7 الذي يفتح شريحة جديدة. باب المدخل الأكثر اقتصادا في هذه المجموعة، فهو لا يعتمد على تقنية OLED، بل على لوحة…

الاختبارات

يستمر مدير كلمات المرور الذي تم اختراقه في عام 2022 في خسارة الملايين لمستخدميه

تستمر عواقب اختراق LastPass في عام 2022 في التأثير على المستخدمين. تمت سرقة ملايين اليورو من العملات المشفرة ولا يزال المتسللون يستغلون البيانات المسروقة لإفراغ المحافظ الرقمية. في أغسطس 2022، LastPass، أحد…

أخبار

تقدم شركة Samsung ساعة Galaxy Watch 7 عند شراء الهاتف الذكي Z Flip 6

بمناسبة عروض نهاية العام من سامسونج، يتيح لك المتجر الرسمي للشركة المصنعة الكورية الحصول على عرض رائع عند شراء الهاتف الذكي Galaxy Z Flip 6 ولأي طلب للهاتف القابل للطي،…

خطط بونس

بمناسبة عطلات نهاية العام، تقوم شركة Shark Clean بتخفيض أسعارها. في الوقت الحالي، تم تخفيض أسعار إحدى المكانس الكهربائية الأكثر تقدمًا للعلامة التجارية بشكل كبير. مزودة بأجهزة استشعار ومجهزة بنظام تفريغ تلقائي،…

الكائنات المتصلة

أصبح لدى Google Drive أخيرًا ماسح ضوئي يستحق هذا الاسم على نظام Android

ستشهد جودة مسح المستندات ضوئيًا باستخدام تطبيق Google Drive على نظام Android تعزيزًا كبيرًا. ستجعل وظيفة التحسين التلقائي الصور الممسوحة ضوئيًا أكثر قابلية للاستخدام. يُعد Google Drive مفيدًا جدًا لمسح بياناتك...

التطبيقات